Buffer Overflow na aplicação Freefloat FTP Server 1.0

Este tutorial faz parte do GUIA COMPLETO do professional em Segurança Ofensiva de Software, saiba mais.

Aula 19: Exploitdb + Metasploit

Exploitdb é um repositório que arquiva exploits públicos e software vulnerável correspondente. Para essa aula, precisamos pesquisar por uma aplicação vulnerável para ser explorada em nosso sistema operacional configurado para testes, uma máquina Windows XP com Service Pack 3 e Português - sim no caso do Windows XP o idioma do sistema é relevante.

|

| Figura 1: Google Hacking |

|

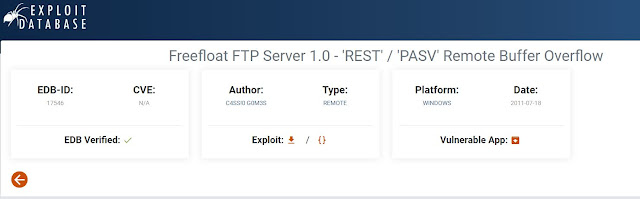

| Figura 2: Exploitdb FreeFloatftp |

Utilizando conhecimentos em Google Hacking (Figura 1), foi encontrado alguns exploit para a versão exata do sistema alvo, mas optamos pela aplicação vulnerável "Freefloat FTP Server 1.0 - 'REST' / 'PASV' Remote Buffer Overflow" (Figura 2).

|

| Figura 3: Usando Freefloatftp_wbem no Metasploit |

No Metasploit após uma busca foi verificado que existia um exploit em exploit/windows/ftp/freefloatftp_wbem , disponível para a mesma aplicação vulnerável disponível especificamente para o Metasploit. Portanto foi necessário configurar apenas o IP do alvo (RHOST) já que as outras opções já estavam configuradas corretamente (Figura 3).

|

| Figura 4: Aplicação vulnerável no Windows XP |

No Exploitdb foi possível baixar a versão vulnerável da aplicação e instalar no Windows XP para ser explorado (Figura 4). A versão da aplicação vulnerável foi instalada, liberada no firewall e executada na máquina alvo.

|

| Figura 5: Exploit em ação |

Após um tempo depois de executar o exploit, uma sessão do Meterpreter foi criada com sucesso (Figura 5).

|

| Figura 6: Interagindo com sessão 1 |

|

| Figura 7: Obtendo shell da máquina alvo |

Após digitar o comando "shell" na sessão do Meterpreter foi obtido o shell da máquina Windows XP (Figura 7).

Sua imaginação é o limite.

Próxima aula, clique aqui.

.png)

COMENTÁRIOS